US Navy wykorzysta ogniwa wodorowe GM

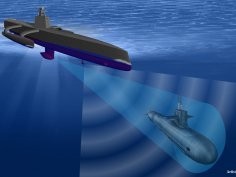

24 czerwca 2016, 10:28General Motors i Marynarka Wojenna Stanów Zjednoczonych (US Navy) podpisały umowę, na podstawie której US Navy zyskuje dostęp do rozwijanych przez GM wodorowych ogniw paliwowych. Wojskowi chcą wykorzystać takie ogniwa do zapewnienia zasilania podwodnym dronom (UUV - unmanned undersea vehicle).

Oceanom grozi głód

28 lutego 2017, 10:29W związku z globalnym ociepleniem do roku 2100 na największym ziemskim habitacie – dnie oceanicznym – może zabraknąć pożywienia i dojdzie tam do głębokich zmian ekologicznych spowodowanych m.in. rosnącymi temperaturami, zakwaszeniem i rozprzestrzenianiem się stref beztlenowych

Życie w mieście wpływa na ewolucję myszy

5 października 2017, 13:45Stephen Harris ze State University of New York i Jason Munshi-South z Fordham University postanowili sprawdzić, czy myszy zamieszkujące Nowy Jork różnią się genetycznie od myszy mieszkających na wsi. Innymi słowy, uczeni chcieli się przekonać, czy życie w mieście wpłynęło na procesy ewolucyjne zwierząt.

Samsung łata dziury w smartfonach Galaxy

16 maja 2018, 08:38Samsung rozpoczął publikację łatek dla sześciu krytycznych dziur znalezionych w jego flagowych smartfonach z Androidem. Dziury pozwalają na przeprowadzenie wielu różnych ataków, od zdalnego wykonania złośliwego kodu po doprowadzenie do błędu przepełnienia bufora. O istnieniu błędów poinformowano w April Android Security Bulletin wydawanym przez Google'a.

Tajemnicza Krowa wciąż stanowi zagadkę dla astronomów

14 stycznia 2019, 11:40Krowa, niezwykle jasne światło na niebie, wciąż dzieli naukowców, którzy nie wiedzą, jaka jest natura tajemniczego zjawiska.Obiekt AT2018cow, nazwany nieoficjalnie Krową (Cow) został po raz pierwszy zaobserwowany 16 czerwca 2018 roku. Pojawił się nagle i znikąd w niewielkiej galaktyce odległej o około 200 milionów lat świetlnych.

Zawinięcie kropli wody pozwoli na opracowanie prostych przenośnich urządzeń diagnostyki medycznej

10 października 2019, 13:46Od mniej więcej dwóch dekad naukowcy na całym świecie pracują nad urządzeniami typu lab-on-a-chip. To obiecująca technologia pozwalająca na wykorzystanie niewielkiego przenośnego urządzenia do diagnostyki i sprawdzenie stanu zdrowia za pomocą niewielkiej ilości płynów ustrojowych. Tego typu proste urządzenia już istnieją, umożliwiając proste pomiary. Przykładami nie będą tu glukometry czy testy ciążowe

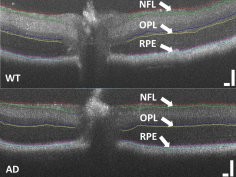

Struktura warstw siatkówki może być wczesnym biomarkerem alzheimera

26 maja 2020, 14:28Inżynierowie biomedyczni z Duke University opracowali metodę jednoczesnego pomiaru grubości i tekstury warstw siatkówki. Mają nadzieję, że będzie ją można wykorzystać do wykrywania biomarkerów choroby Alzheimera (ChA). Wyniki badań ukazały się w piśmie Scientific Reports.

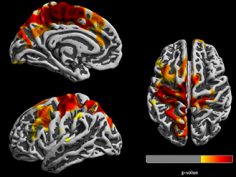

Odkryli, jak komórki odpornościowe dostają się do mózgu. Nadzieja na leczenie chorób neurodegeneracyjnych

29 kwietnia 2021, 08:28Całe pokolenia studentów dowiadywały się, że układ odpornościowy trzyma się z dala od mózgu. Wiedzę tę zyskaliśmy około 100 lat temu, gdy jeden z japońskich naukowców przeszczepił myszy tkankę nowotworową. Układ odpornościowy zwierzęcia potrafił zniszczyć tę obcą tkankę, jednak gdy została przeszczepiona do mózgu, guz rósł bez przeszkód

Najstarsze drzewo na świecie rośnie w Chile?

27 maja 2022, 12:35Być może na południowym wybrzeżu Chile rośnie najstarsze drzewo na świecie. Ficroja cyprysowata ma pień o średnicy ponad 4 metrów i zwana jest Pradziadkiem. Część pnia obumarła, fragment korony odpadł, a drzewo pokryte jest mchami i porostami. Mimo to ficroja ciągle żyje, a najnowsze badania wskazują, że liczy sobie ponad 5000 lat. W tym czasie jakimś cudem drzewo uniknęło pożarów i ścięcia przez ludzi.

Wynalazek z AGH. Membrana ze skrobi może być opakowaniem i opatrunkiem

5 czerwca 2023, 07:54Skrobia jest powszechnie stosowana w przemyśle spożywczym, kosmetycznym czy włókienniczym. Używa się jej również w przemyśle farmaceutycznym, gdzie pełni m.in. rolę wypełniacza. Ewa Sroczyk, doktorantka z AGH ma jeszcze inny pomysł na skrobię kukurydzianą. Uczona stworzyła kurczliwą membranę i bada, czy sprawdzi się ona jako opatrunek oraz opakowanie w przemyśle spożywczym.